Segurança da Informação para o CNU

Olá, pessoal. Tudo certo? No artigo veremos um resumo sobre Segurança da Informação para o CNU (Concurso Nacional de Unificado).

O artigo será estruturado da seguinte forma:

Sem mais delongas, vamos lá.

Aspectos Gerais

Iniciando o artigo sobre Segurança da Informação para o CNU (Concurso Nacional de Unificado), vamos definir o que seria Segurança da Informação.

Segurança da Informação: refere-se ao conjunto de práticas, políticas, procedimentos e tecnologias desenvolvidas para proteger dados, informações e sistemas contra acessos não autorizados, uso indevido, divulgação, interrupção ou destruição.

Nesse sentido, conheçamos os tipos de controle de segurança.

Controles de Segurança

Controle físicos – ex. trancas, paredes, geradores, sistemas de câmeras, alarmes

Controle lógicos (técnicos) – ex. senhas, firewalls, criptografia.

Ainda, é válido conhecer outras definições que são importantes para o estudo da segurança da informação.

- Ativo: Qualquer coisa que tenha valor para instituição

- Informação: é um tipo de ativo

- Vulnerabilidade: fragilidade associada a ativos -> Interno

- Ameaça: agente externo que se aproveita das vulnerabilidades -> Externo

- Ataque: exploração de uma vulnerabilidade (fragilidade)

- Evento: Ocorrência identificada de uma possível violação, falha de controle ou situação desconhecida.

- Incidente: Fato decorrente de um ataque bem-sucedido, com consequências negativas

- Impacto: Abrangência dos danos causados por um incidente

- Risco: Probabilidade potencial da concretização de um evento

Princípios da Segurança da Informação

Dando continuidade ao artigo sobre Segurança da Informação para o CNU (Concurso Nacional de Unificado), veremos agora os princípios.

Atenção, pois se trata de tema muito recorrente em prova!

Princípios Fundamentais: CID

- Confidencialidade (sigilo): capacidade de não permitir que informações estejam disponíveis ou sejam reveladas a entidades não autorizadas

- Integridade: capacidade de manter a exatidão e completeza da informação, podendo ser alteradas apenas através de procedimentos e indivíduos autorizados.

- Disponibilidade: garantia que a informação estará disponível sempre que necessário

Esses são os princípios fundamentais e que consequentemente são os mais cobrados. Entretanto, não deixe de conhecer os conceitos de autenticidade e não repúdio.

- Autenticidade: garantia de que o emissor de uma mensagem é de fato quem alega ser

- Não repúdio (ou irretratabilidade): garantir que o emissor da mensagem ou participante de um processo não negue posteriormente a sua autoria

Criptologia

Agora vamos abordar sobre criptologia.

Criptologia = Esteganografia + Criptografia (códigos e cifras) + Criptoanálise

Assim, decompondo-a temos que:

- Esteganografia: técnica de ocultação de uma mensagem dentro de outro

- Criptografia: técnica de tornar uma mensagem ininteligível

- Criptoanálise: arte e ciência de quebrar textos cifrados

Ainda, é válido conhecer o Princípio de Kerckhoff.

Princípio de Kerckhoff: a segurança de um sistema criptográfico deve depender da chave utilizada (chave secreta forte) e, não, do conhecimento do algoritmo (algoritmo é público)

Fatores que influenciam a segurança

- força computacional de seu algoritmo

- sigilo da chave

- comprimento da chave

Técnicas de Criptografia

Máxima atenção!!! Você precisa saber a diferença entre a Criptografia Simétrica e a Assimétrica. Vamos lá!

Técnicas de Criptografia

- Criptografia Simétrica: uma chave secreta utilizada tanto para codificar quanto para decodificar informações.

Características:

- mais rápida, porém menos seguro

- garante apenas confidencialidade

- necessário canal seguro

Principais algoritmos: Blowfish, AES, RC4, IDEA, 3DES.

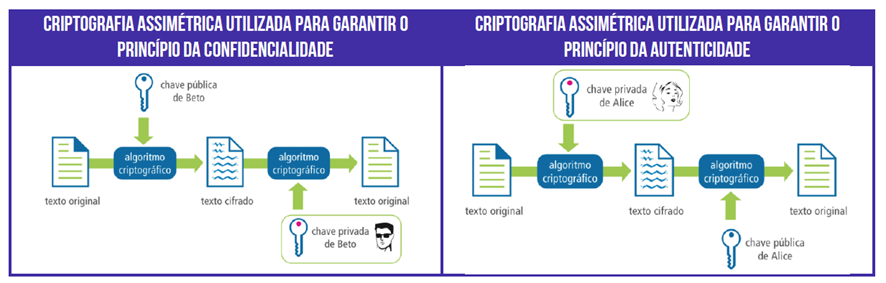

- Criptografia Assimétrica: duas chaves (SS), a chave pública é disponibilizada para qualquer um e a chave privada é de uso personalíssimo e restrito a um usuário

Características:

- Mais lento

- garantia confidencialidade (sigilo), autenticidade e não repúdio.

- Não é necessário canal seguro

Principais algoritmos: RSA, DSA, ECC e Diffie-Hellman

Segue esquema para facilitar o entendimento.

Ainda temos a menos cobrada Criptografia Híbrida

- Criptografia Híbrida: utiliza-se um algoritmo de Criptografia Assimétrica apenas para trocar chaves simétricas – chamadas de chaves de sessão – de forma segura.

Autenticação

Continuando no artigo sobre Segurança da Informação para o CNU (Concurso Nacional de Unificado), trataremos sobre a autenticação, que é o processo de verificar a identidade de um usuário, sistema ou entidade para garantir que ela seja quem afirma ser.

Métodos de autenticação

- O que você sabe?: autenticação baseada no conhecimento de algo que somente você sabe – ex. senhas, frases secretas

- O que você é?: autenticação baseada no conhecimento de algo que você é, como seus dados biométricos -ex. digital

- O que você tem?: autenticação baseada em algo que somente o verdadeiro usuário possui, tais como: celulares, crachás, Smart Cards, chaves físicas, tokens, etc.

Assim, costumamos chamar de “Autenticação forte” quando se utiliza pelo menos dois desses três métodos de autenticação – ex. Autenticação em Dois Fatores (ou Verificação em Duas Etapas).

Assinatura Digital

Dentro desse contexto de segurança da informação, é muito importante também conhecer sobre assinatura digital.

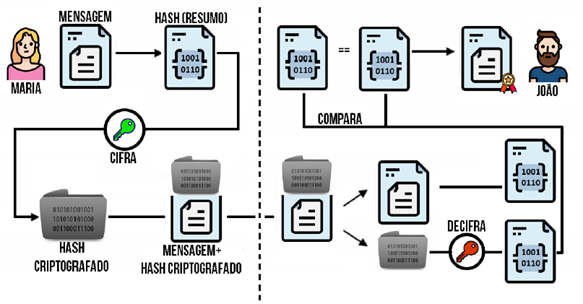

Assinatura Digital: Trata-se de um método de autenticação para substituir a assinatura física. Por meio de Algoritmo de Hash, é possível garantir a integridade dos dados.

Características da Assinatura Digital

Autenticidade: o receptor pode confirmar o emissor.

Integridade: qualquer alteração na mensagem pode ser percebida;

Não repúdio: o Autor não pode negar a autoria.

Algoritmo de Hash (resumo): algoritmo criptográfico que transforma uma entrada de dados em uma saída de tamanho fixo (dígitos verificadores) -> um mesmo algoritmo hash no mesmo conjunto de dados, fornecerá sempre a mesma saída, garantindo a integridade.

Características:

- Determinismo: A mesma entrada sempre produzirá a mesma saída.

- Eficiência: A função deve ser rápida de calcular.

- Avalancha: Uma pequena mudança nos dados de entrada deve causar uma mudança significativa no hash resultante.

- Colisões: Idealmente, diferentes entradas não devem produzir o mesmo hash (colisão), embora seja possível devido à limitação do espaço de saída fixo.

Vamos verificar por meio de diagrama o processo da assinatura digital.

Lembre-se que assinatura digital não é sinônimo de assinatura eletrônica, que é qualquer mecanismo, não necessariamente criptográfico, p/ identificar o remetente – ex. assinatura do e-mail

Certificado Digital

Finalizando o artigo sobre Segurança da Informação para o CNU (Concurso Nacional de Unificado), vejamos sobre o Certificado Digital.

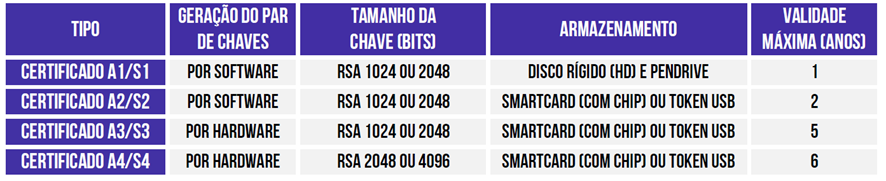

Certificado Digital: documento eletrônico assinado digitalmente por uma terceira parte confiável (Autoridade Certificadora) que cumpre a função de associar uma entidade a um par de chaves criptográficas com o intuito de tornar as comunicações mais confiáveis e auferindo maior confiabilidade na autenticidade.

Não confunda – Assinatura Digital X Certificado Digital

- Assinatura Digital: método matemático

Garante: Autenticidade, Integridade e Irretratabilidade. -> Ela não garante a Confidencialidade!

- Certificado Digital: documento eletrônico assinado por uma terceira parte confiável.

Garante: Garantirá a Confidencialidade + A.I.I (a depender de outros recursos)

Considerações Finais

Pessoal, chegamos ao final do artigo sobre a Segurança da Informação para o CNU (Concurso Nacional de Unificado)

Fato é que o artigo é apenas um resumo dos principais conceitos, não deixe de acompanhar nossas aulas com o assunto na íntegra para o adequado aprofundamento.

Saiba mais: CNU

Quer saber tudo sobre concursos previstos?

Confira nossos artigos!

Quer estudar para concurso do CNU?

Prepare-se com o melhor material e com quem mais aprova em Concursos Públicos em todo o país!