Gabarito Informática TRE-PE: tem recurso!

Olá amigos e amigas!

Venho aqui para comentar as questões de Informática do TRE-PE.

Este gabarito foi publicado extraoficialmente e coincidiu 100% com o gabarito da banca. Vejamos:

PROVA ANALISTA JUDICIÁRIO

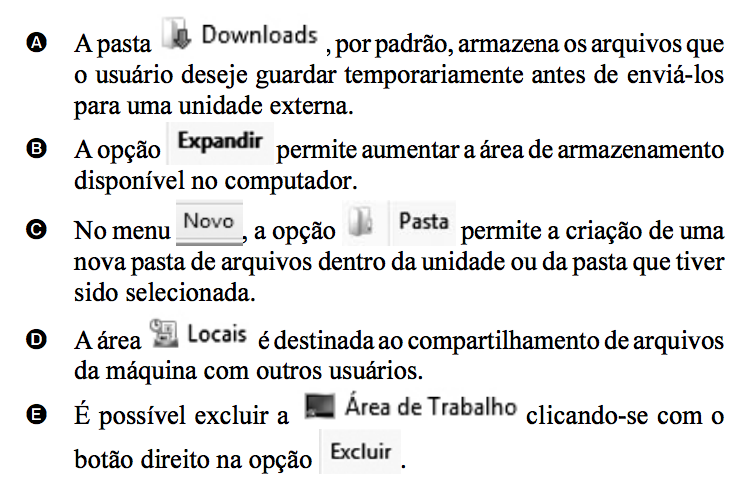

Com relação à figura precedente, que mostra parte de uma janela do Windows Explorer, assinale a opção correta.

Comentário: No menu Novo, quando selecionada a opção Pasta, é possível criar uma nova pasta no local selecionado. A opção Expandir faz mostrar as subpastas daquela pasta; Excluir a área de trabalho é absurdo, pois é componente permanente do Windows, e a pasta Downloads armazena arquivos baixados da Internet para o computador.

Resposta certa, alternativa c).

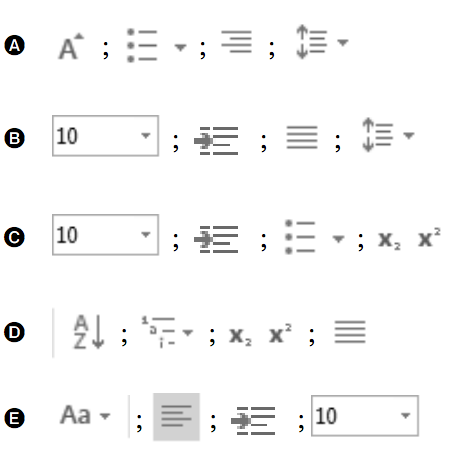

Com referência aos ícones da interface de edição do MS Word disponíveis na guia Página Inicial, assinale a opção que apresenta, na respectiva ordem, os ícones que devem ser acionados para se realizarem as seguintes ações: aumentar em um ponto o tamanho da fonte; ativar estrutura de tópicos; alinhar texto à direita; alterar o espaçamento entre linhas de texto.

Comentário: Esta é uma questão para realmente “decorar” os nomes dos botões da Guia Página Inicial do Word. Felizmente, são botões bastante enfatizados em nossa aula.

Resposta certa, alternativa a).

Os mecanismos que contribuem para a segurança da informação em ambientes computacionais incluem

A certificado digital, criptografia e cavalo de troia.

B backdoor, firewall e criptografia.

C rootkits, arquivos de configuração e becape.

D firewall, worm e proxy.

E VPN, honeypot e senha.

Comentário: Nesta questão vemos muitos conceitos relacionados à Segurança da Informação. O problema é que vários deles são MALWARES! Para marcar a alternativa correta, devemos excluir as assertivas que contém malwares dentre os seus itens:

a) cavalo de Troia; b) backdoor; c) rootkits; d) worm.

Resposta certa, alternativa e). VPN – Rede Privada Virtual; honeypot – armadilha para bots automatizados; senha – proteção para autenticação e acesso a sistemas.

PROVA TÉCNICO JUDICIÁRIO

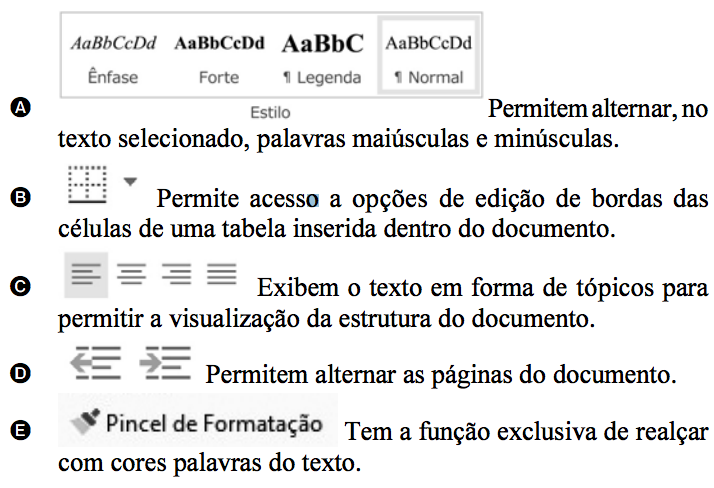

Com referência aos ícones da interface de edição do MS Word disponíveis na guia Página Inicial, assinale a opção que apresenta associação correta entre o(s) ícone(s) e a descrição de sua(s) funcionalidade(s).

Comentário: Esta questão exige conhecimento dos botões da Guia Página Inicial do Word. Vejamos:

a) Grupo de Comandos Estilo, que permite aplicar estilos a parágrafos do documento;

b) Bordas!

c) Alinhamentos para o parágrafo;

d) Diminuir e Aumentar Recuo;

e) Pincel de Formatação, que permite copiar a formatação de trechos do texto.

Resposta certa, alternativa b).

PS: Se você quiser ser bem “chato”, é possível elaborar recurso e pleitear a anulação desta questão, uma vez que o edital foi retificado especificando a versão 2003 do Office, sendo que o Grupo de Comandos Estilo não existe em tal versão.

Acerca da realização de cópias de segurança ou becape do Windows, assinale a opção correta.

A Para que sejam efetivamente recuperados, os dados do becape são armazenados em outra pasta da mesma unidade de armazenamento dos dados originais.

B O becape é uma atividade executada exclusivamente por administradores de redes.

C Após a realização da cópia de segurança, gera-se um arquivo em formato .bkf, o qual não pode ser alterado para outra extensão.

D Na cópia de segurança, são copiados todos os arquivos existentes no computador.

E No becape incremental, são copiados apenas os arquivos novos ou os que foram alterados a partir do último becape.

Comentário: Questão confusa sobre backup, pois mistura fundamentos de backup com a prática do backup do Windows. Vejamos:

a) O windows permite que o usuário escolha a mídia na qual o backup será feito, que pode estar no mesmo disco dos dados originais ou não (embora seja fortemente recomendado que não se use o mesmo disco dos dados originais).

b) No Windows, não é preciso ser administrador de redes para fazer backup.

c) Arquivos podem ter a sua extensão modificada pelo usuário. Claro que a modificação inadequada de uma extensão de arquivo pode invalidar o seu conteúdo, mas nada impede o usuário de fazer isso.

d) A cópia de segurança copia os arquivos essenciais ao computador, e não TODOS os arquivos.

e) O becape incremental copia todos os arquivos novos ou modificados desde o último backup, não importando o tipo do backup anterior.

Resposta certa, alternativa e).

O mecanismo de embaralhamento ou codificação utilizado para proteger a confidencialidade de dados transmitidos ou armazenados denomina-se

A assinatura digital.

B certificação digital.

C biometria.

D criptografia.

E proxy.

Comentário: A CRIPTOGRAFIA é o mecanismo que embaralha conteúdo, para que terceiros maliciosos, mesmo que interceptem uma mensagem, não consigam decifrar seu conteúdo.

Resposta certa, alternativa d).

Não visualizo recursos para as provas.